Sommaire (8 sections)

Un audit de sécurité informatique est un processus systématique d'évaluation des systèmes et des pratiques de sécurité d'une organisation. Ce processus vise à identifier les vulnérabilités potentielles, à évaluer le respect des normes de sécurité, et à mettre en place les mesures nécessaires pour protéger les données sensibles. Les audits peuvent prendre diverses formes, y compris des analyses internes ou des évaluations par des tiers.

Selon les chiffres de l'ANSSI (Agence nationale de la sécurité des systèmes d'information), près de 60% des entreprises françaises ont connu des cyberattaques en 2025, soulignant l'importance cruciale de ces audits. En 2026, la tendance est claire : les entreprises doivent rehausser leur niveau de sécurité pour répondre aux défis croissants de la cybercriminalité.

Un audit de sécurité efficace permet non seulement d'identifier les faiblesses dans la sécurité informatique, mais aussi de renforcer la confiance des clients et des partenaires en montrant que l'organisation prend au sérieux la protection des données.

Étape 1 : Préparation de l'audit

La préparation est une phase essentielle pour garantir la réussite de l'audit de sécurité. Cela commence par la définition des objectifs de l'audit. Qu'espérez-vous accomplir ? Voulez-vous identifier des failles de sécurité, évaluer la conformité aux réglementations, ou les deux ? Cela déterminera la portée de l'audit.

Ensuite, constituez une équipe dédiée. Incluez des spécialistes de la sécurité, des responsables informatiques et des gestionnaires de risque. Planifiez des réunions pour discuter des enjeux et des attentes, et assurez-vous d'impliquer les parties prenantes pertinentes. Pour effectuer un audit complet, il est crucial d'avoir le soutien de la direction.

Il est également conseillé de collecter des documents préalables comme les politiques de sécurité, les rapports d'audits précédents et les incidents passés. Cela permettra d'établir un point de référence solide. Avant de commencer, il peut être utile de réaliser un audit pilote sur un petit périmètre afin d'affiner la méthode et le temps nécessaire pour l’audit à grande échelle.

Étape 2 : Évaluation des actifs informatiques

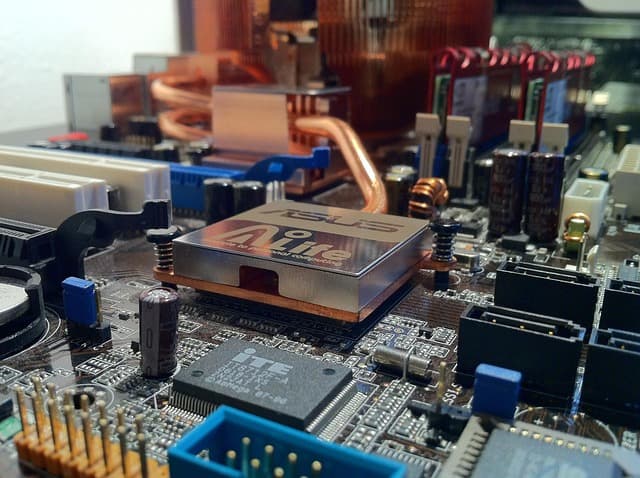

L'identification et l'évaluation des actifs sont des étapes cruciales pour dresser un inventaire complet des systèmes et des données. Cela comprend l’analyse des serveurs, des ordinateurs portables, des appareils mobiles, et des applications utilisées au sein de l'entreprise. Chacun de ces éléments doit être évalué en fonction de sa criticité et de la sensibilité des données qu’il traite.

La mise en place d'un Système de Gestion des Actifs (SGA) efficace est essentielle. Selon les pratiques de sécurité recommandées, les entreprises doivent non seulement savoir quoi elles ont, mais également où ces actifs se trouvent. Vous pouvez utiliser des outils de gestion d'inventaire pour suivre les actifs et détecter ceux qui sont obsolètes ou non sécurisés.

Enfin, listez les tiers avec lesquels vous partagez des données. La sécurité de la chaîne d'approvisionnement est tout aussi importante. Avec des réglementations européennes strictes comme le RGPD, il est impératif que toutes les parties prenantes respectent des normes élevées de protection des données.

Acer PD3, PD193QE, Double Écran portable dépliable, Full HD, IPS, 18,5", ComfyView, 4 ms, Verrou de sécurité

Acer

Pack de 5 cartouches d'encre compatibles Epson 16 XL Noir et couleurs

Toner Service

Étape 3 : Analyse des vulnérabilités

Une fois que vous avez rassemblé toutes les informations sur les actifs informatiques, il est temps d'exécuter une analyse des vulnérabilités. Cela consiste à évaluer chaque aspect de la sécurité informatique pour détecter les failles potentielles.

Utilisez des outils d'analyse de vulnérabilités pour scanner vos systèmes. Ces outils, tels que ceux fournis par des entreprises reconnues, permettent d'identifier les failles communes, comme les systèmes non mis à jour qui pourraient être exploités par des attaquants. Prévoyez également des entretiens pour recueillir des retours d'expérience des utilisateurs.

Pensez à classer les vulnérabilités selon leur criticité. Utilisez un système de notation pour prioriser les risques à corriger. Par exemple, le matrix CVSS (Common Vulnerability Scoring System) fournit un score qui peut vous aider à définir les priorités. En appliquant cette méthode, vous pourrez concentrer vos efforts là où ils auront le plus d'impact.

Étape 4 : Test de pénétration

Le test de pénétration (ou pentest) fait suite à l'analyse des vulnérabilités. Cette étape consiste à simuler une attaque cybernétique sur votre infrastructure pour évaluer l’efficacité des mesures de sécurité en place. Les tests de pénétration peuvent être menés par des équipes internes ou par des prestataires externes spécialisés.

Il est important d’établir un cadre juridique clair avant le démarrage de ces tests. Assurez-vous d'avoir le consentement des parties prenantes et d'informer à l'avance les utilisateurs concernés afin d'éviter des interruptions de service imprévues. De nombreux types de tests existent, y compris les tests de boîte noire (sans informations préalables sur le système) et de boîte blanche (avec informations complètes)

Après la réalisation des tests, un rapport détaillé doit être fourni, mentionnant les vulnérabilités exploitées, les données auxquelles l’attaquant aurait pu accéder, et des recommandations sur la manière de corriger ces failles.

Étape 5 : Rapport et recommandations

Une fois toutes les étapes d’audit complétées, il est crucial de dresser un rapport complet à l’intention des dirigeants de l'entreprise. Ce rapport doit inclure une vue d'ensemble de l'audit, les vulnérabilités identifiées, les résultats des tests de pénétration et, surtout, des recommandations concrètes pour améliorer la sécurité.

Démarquez les priorités. Classez les recommandations par ordre d'importance et établissez un calendrier de mise en œuvre. Parfois, des actions simples comme la mise à jour de systèmes peuvent grandement améliorer la posture de sécurité d'une organisation.

Un bon rapport assure également le suivi des recommandations effectuées. Envisagez de mettre en place des évaluations régulières pour garantir la continuité du processus de sécurité.

Checklist

- [ ] Définir les objectifs de l'audit

- [ ] Constituer l'équipe d'audit

- [ ] Établir un inventaire des actifs

- [ ] Réaliser une analyse des vulnérabilités

- [ ] Planifier et réaliser un test de pénétration

- [ ] Rédiger un rapport détaillé et des recommandations

Pack de 4 cartouches d'encre compatibles HP 953 XL Noir et couleurs

Toner Service

📺 Ressource Vidéo

> Écoutez ce titre de vidéo : *

📺 Pour aller plus loin : audit de sécurité informatique 2026 sur YouTube

Produits recommandés

Sélectionnés par nos experts

Pack de 4 cartouches d'encre compatibles HP 300 XL Noir et couleurs

Toner Service

Pack de 5 cartouches d'encre compatibles Canon PGI550/CLI551 XL Noir et couleurs

Toner Service